什么是JWT

JSON Web Token是一个开放标准,定义了一种紧凑的自包含的方式,通过数字签名的方式,以JSON对象为载体,在不同的服务终端之间安全的传输信息

JWT有什么用

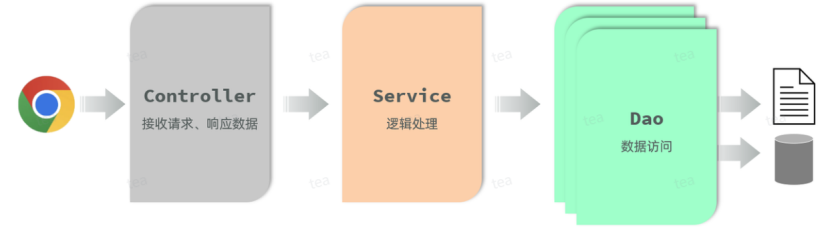

JWT最常见的场景就是授权认证,一旦用户登录,后续每个请求都将包含JWT,系统在每次处理用户请求之前,都要先进行JWT安全校验,通过之后在进行处理。

JWT的结构

在其紧凑的形式中,JWT由以点(.)分隔的三个部分组成,它们是:

- Header

- Payload

- Signature

类似于xxxx.xxxx.xxxx格式,真实情况如下:

eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiIxMjM0NTY3ODkwIiwibmFtZSI6IkpvaG4gRG9lIiwiaWF0IjoxNTE2MjM5MDIyfQ.SflKxwRJSMeKKF2QT4fwpMeJf36POk6yJV_adQssw5c

Header

报头通常由两部分组成: Token的类型(即 JWT)和所使用的签名算法(如 HMAC SHA256或 RSA)。

{ “alg”: “HS256”, “typ”: “JWT” }

最终这个 JSON 将由base64进行加密(该加密是可以对称解密的),用于构成 JWT 的第一部分,eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9就是base64加密后的结果。

Payload

Token的第二部分是有效负载,其中包含声明。声明是关于实体(通常是用户)和其他数据的语句。有三种类型的声明: registered claims, public claims, and private claims。

{

“sub”: “1234567890”,// 注册声明

“name”: “John Doe”,// 公共声明

“admin”: true // 私有声明

}

这部分的声明也会通过base64进行加密,最终形成JWT的第二部分eyJzdWIiOiIxMjM0NTY3ODkwIiwibmFtZSI6IkpvaG4gRG9lIiwiaWF0IjoxNTE2MjM5MDIyfQ

registered claims(注册声明)

Signature

要创建Signature,您必须获取编码的标头(header)、编码的有效载荷(payload)、secret、标头中指定的算法,并对其进行签名。

HMACSHA256(

base64UrlEncode(header) + “.” +base64UrlEncode(payload),

secret

)

上面的JSON将会通过HMACSHA256算法结合secret进行加盐签名(私钥加密),其中header和payload将通过base64UrlEncode()方法进行base64加密然后通过字符串拼接 "." 生成新字符串,最终生成JWT的第三部分SflKxwRJSMeKKF2QT4fwpMeJf36POk6yJV_adQssw5c

JWT的生成与解析

先导入JJWT的依赖(JJWT是JWT的框架)

<!--JWT(Json Web Token)登录支持-->

<dependency>

<groupId>io.jsonwebtoken</groupId>

<artifactId>jjwt</artifactId>

<version>0.9.1</version>

</dependency>测试代码:

public class JjwtTest {

@Test

public void generateToken() {

// JWT头部分信息【Header】

Map<String, Object> header = new HashMap<>();

header.put("alg", "HS256");

header.put("typ", "JWT");

// 载核【Payload】

Map<String, Object> payload = new HashMap<>();

payload.put("sub", "1234567890");

payload.put("name","John Doe");

payload.put("admin",true);

// 声明Token失效时间

Calendar instance = Calendar.getInstance();

instance.add(Calendar.SECOND,300);// 300s

// 生成Token

String token = Jwts.builder()

.setHeader(header)// 设置Header

.setClaims(payload) // 设置载核

.setExpiration(instance.getTime())// 设置生效时间

.signWith(SignatureAlgorithm.HS256,"secret") // 签名,这里采用私钥进行签名,不要泄露了自己的私钥信息

.compact(); // 压缩生成xxx.xxx.xxx

System.out.println(token);

}

}解析测试:

@Test

public void getInfoByJwt() {

// 生成的token

String token = "eyJ0eXAiOiJKV1QiLCJhbGciOiJIUzI1NiJ9.eyJzdWIiOiIxMjM0NTY3ODkwIiwibmFtZSI6IkpvaG4gRG9lIiwiYWRtaW4iOnRydWUsImV4cCI6MTY2MzI5NzQzMX0.Ju5EzKBpUnuIRhDG1SU0NwMGsd9Jl_8YBcMM6PB2C20";

// 解析head信息

JwsHeader jwsHeader = Jwts

.parser()

.setSigningKey("secret")

.parseClaimsJws(token)

.getHeader();

System.out.println(jwsHeader); // {typ=JWT, alg=HS256}

System.out.println("typ:"+jwsHeader.get("typ"));

// 解析Payload

Claims claims = Jwts

.parser()

.setSigningKey("secret")

.parseClaimsJws(token)

.getBody();

System.out.println(claims);// {sub=1234567890, name=John Doe, admin=true, exp=1663297431}

System.out.println("admin:"+claims.get("admin"));

// 解析Signature

String signature = Jwts

.parser()

.setSigningKey("secret")

.parseClaimsJws(token)

.getSignature();

System.out.println(signature); // Ju5EzKBpUnuIRhDG1SU0NwMGsd9Jl_8YBcMM6PB2C20

}